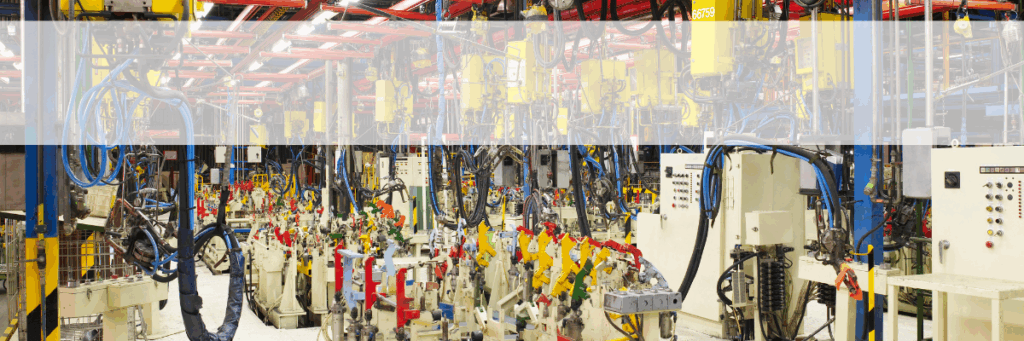

Operationele technologie (OT) vormt de ruggengraat van sectoren als energie, water, chemie, voedselproductie en transport. Denk aan industriële besturingssystemen (ICS), SCADA-omgevingen, PLC’s en sensornetwerken. Deze systemen zorgen ervoor dat de processen doordraaien — maar zijn vaak gebouwd in een tijd waarin ‘connectiviteit’ synoniem stond voor seriële kabels, niet voor IP-communicatie, remote toegang of cloud-integraties.

Toch zijn juist deze OT-systemen steeds vaker verbonden met IT, met internet, en dus met risico’s. En dat is precies het probleem: OT is jarenlang genegeerd of apart gehouden van IT-beveiliging. Dat kan niet meer. Zeker niet nu de NIS2-richtlijn organisaties wettelijk verplicht om álle kritieke processen — dus ook OT — te beveiligen, inclusief risicobeoordeling, incidentdetectie en herstelcapaciteit.

NIS2 maakt OT expliciet onderdeel van je zorgplicht

De NIS2-richtlijn stelt dat organisaties passende technische en organisatorische maatregelen moeten treffen om de continuïteit en veiligheid van hun diensten te waarborgen. Daarbij wordt geen onderscheid gemaakt tussen IT- en OT-omgevingen. Integendeel: juist in vitale sectoren verwacht de wetgever dat productiesystemen, automatiseringsketens en fysieke processen net zo serieus worden meegenomen in het cyberweerbaarheidsplan als de werkplekomgeving.

Het risico van verwaarloosde OT-beveiliging is structureel: te weinig zicht, nauwelijks segmentatie, zwakke authenticatie, geen logging, verouderde apparatuur en onduidelijk beheer. Systemen die decennia geleden zijn gebouwd voor stabiliteit, draaien nu in een wereld van ransomware, zero-days en statelijke actoren — zonder dat ze daarvoor zijn ontworpen.

BIACS-rapport: OT wordt geopolitiek doelwit

Het gezamenlijke BIACS-rapport van de AIVD, MIVD en NCTV (mei 2024) laat zien dat Nederlandse vitale infrastructuur actief wordt bespied en aangevallen. OT-systemen zijn daarin expliciet genoemd als doelwit van statelijke actoren, die gericht zoeken naar zwakke plekken in industriële processen. Het doel is niet per se directe sabotage, maar voorbereidende acties: in kaart brengen, toegang verkrijgen, blijven zitten.

Dat betekent dat een onvoldoende beveiligde PLC of remote HMI-console niet alleen een operationeel risico vormt, maar een strategische kwetsbaarheid — eentje die stilletjes jaren onopgemerkt kan blijven tot het moment suprême.

Waarom OT nog steeds buiten beeld valt

De oorzaken zijn bekend — en hardnekkig:

- OT valt vaak onder operations, niet onder IT, waardoor cybersecurity geen eigenaarschap heeft.

- Veel apparaten zijn “security through obscurity”: propriëtair, zonder standaard agent-ondersteuning of logging.

- Updates zijn risicovol (downtime!), waardoor patchbeheer zelden structureel gebeurt.

- Netwerksegmentatie is onvoldoende of alleen gebaseerd op IP-adressen, zonder DPI of rolgebaseerde toegangscontrole.

- Externe partijen (onderhoudsmonteurs, leveranciers) hebben remote toegang zonder goede logging of authenticatie.

Dit leidt tot een fragmentarisch, slecht gemonitord ecosysteem dat vaak nog decennia operationeel moet blijven.

Wat organisaties nu moeten doen

- Breng je OT-assets in kaart – Zonder zicht geen bescherming. Gebruik netwerk discovery tools die geschikt zijn voor industriële protocollen (bijv. Nozomi, Claroty, Tenable.ot) om niet alleen IP’s te detecteren, maar ook apparaten, firmwareversies en communicatiepatronen.

- Beoordeel de risico’s per productielijn of proces – Waar zitten je kwetsbaarheden? Welke impact zou sabotage, uitval of manipulatie hebben? Veranker dit in je ISMS en risicoregisters. Koppel dit aan je NIS2-aanpak: risicobeheer is geen papieren exercitie, maar een wettelijke plicht.

- Segmenteer en isoleer – Gebruik zones en conduits volgens IEC 62443 of zero trust-netwerkprincipes. OT hoort fysiek en logisch gescheiden van kantoor-IT, met alleen strikt gecontroleerde bruggen. Legacy-systemen zonder patchoptie? Segmenteer ze en scherm ze af via firewalls of one-way gateways.

- Implementeer logging en monitoring – Geen standaard agent mogelijk? Dan via netwerk-based monitoring. Tools zoals Zeek, Darktrace, of OT-specifieke IDS’en kunnen afwijkend gedrag detecteren zonder dat ze endpoints nodig hebben.

- Leg verantwoordelijkheden vast – Wie is eigenaar van de OT-beveiliging? Wie patcht, wie monitort, wie voert incident response uit bij een cyberaanval op je SCADA? Maak dit expliciet, inclusief afspraken met leveranciers (SLAs, updates, toegang).

- Test, train en herstel – Een scenario waarbij een aanval je productie-PLC’s uitschakelt of manipuleert is niet langer hypothetisch. Heb je dan een plan? Test je herstelprocedures — ook als dat betekent dat je een oude Siemens S7 vanaf tape moet terugzetten.

Geen los eiland meer

OT-beveiliging is geen los eiland meer, geen ‘afgesloten netwerk’ dat zich onttrekt aan de realiteit. Die tijd is voorbij. IT en OT groeien naar elkaar toe, en daarmee ook hun kwetsbaarheden. De aanvalsvectoren zijn niet meer hypothetisch, de dreiging is niet meer latent — en de wetgever kijkt mee.

De NIS2 vraagt niet of je OT belangrijk vindt, maar of je het aantoonbaar beheerst. De BIACS laat zien dat de vijand niet per se morgen toeslaat, maar vandaag al binnen zit. Wat je nu niet beveiligt, kan straks tegen je gebruikt worden.

Wil je weten hoe volwassen jouw OT-security is en hoe je dit op NIS2-niveau kunt brengen? We helpen je met een quickscan of een risico-inventarisatie volgens NIS2-verplichtingen.