Tijdens een pentest ligt onze de focus altijd op het verkrijgen van inzicht in de risico’s binnen het bedrijfsnetwerk. Ons doel is om zoveel mogelijk kwetsbaarheden aan het licht te brengen en een belangrijk aandachtspunt daarbij zijn IoT-apparaten, zoals camera’s, printers, switches en routers.

In een recent artikel van BleepingComputer word beschreven dat de ransomware groep Akira een creatieve en zorgwekkende aanvalsmethode heeft toegepast door een onbeveiligde webcam te gebruiken om data te versleutelen op het netwerk van een slachtoffer. Hierdoor wisten de aanvallers Endpoint Detection and Response (EDR) te omzeilen.

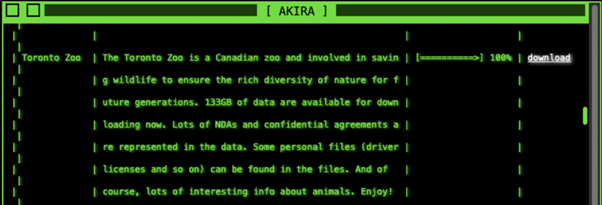

Akira is een ransomware groep begonnen in maart 2023. De groep kreeg aandacht omdat hun communicatie eruitzien alsof ze uit een ouder tijdperk komen, ze gebruiken bijvoorbeeld ASCII-kunst,

<(• •<) ^ (•o•)^ (>• •)>

pixelachtige fonts, en terminalachtige interface op hun DLS (Data Leak Site) en in de communicatie die doet denken aan oude computersystemen.

De actoren achter Akira hanteren multi-extortion tactieken en beheren een op TOR gebaseerde (.onion) website waar slachtoffers worden vermeld, samen met gestolen data als ze niet voldoen aan de losgeldeisen. Slachtoffers moeten contact opnemen met de aanvaller via hun TOR-gebaseerde portal (.onion), waar ze een unieke identificatiecode uit de losgeldbrief invoeren om het onderhandelingsproces te starten. De groep staat bekend om extreem hoge losgeldeisen, die kunnen oplopen tot honderden miljoenen dollars.

Ongebruikelijke aanvalsmethode ontdekt

Cybersecuritybedrijf S-RM ontdekte deze ongewone tactiek tijdens een incident response bij een van hun klanten. De aanvallers probeerden aanvankelijk de encryptie software op een windows werkstation in te zetten, maar de beveiligingsoplossing verhinderde dit. Pas daarna wendde Akira zich tot de webcam als alternatieve route om de aanval door te zetten.

De aanval van Akira

De aanval begon met toegang tot het bedrijfsnetwerk via een blootgestelde remote access-oplossing, vermoedelijk door gestolen inloggegevens te gebruiken of een brute-force-aanval uit te voeren.

Eenmaal binnen installeerden de aanvallers AnyDesk, een legitieme remote access-tool, en stalen ze bedrijfsdata als onderdeel van hun dubbele afpersingsstrategie. Vervolgens gebruikten ze Remote Desktop Protocol (RDP) om lateraal door het netwerk te bewegen en zich op zoveel mogelijk systemen te vestigen voordat ze de ransomware uitrolden.

Op een bepaald moment dropten de aanvallers een met een wachtwoord beveiligd ZIP-bestand (win.zip) met daarin de ransomware-payload (win.exe). Echter, de EDR-tool van het slachtoffer detecteerde en blokkeerde deze aanval. Toen dit mislukte, zochten de aanvallers naar alternatieve methoden. Ze scanden het netwerk op andere apparaten die konden worden gebruikt voor versleuteling en ontdekten een onbeveiligde webcam en een vingerafdrukscanner.

Waarom de webcam?

Volgens het cybersecuritybedrijf koos Akira voor de webcam omdat deze kwetsbaar was voor remote shell-toegang en ongeautoriseerde videostreams. Bovendien draaide de webcam op een Linux-gebaseerd besturingssysteem dat compatibel was met Akira’s Linux-encryptor en geen EDR-agent had. Dit maakte het apparaat ideaal om bestanden op netwerkshares te versleutelen.

De aanvallers gebruikten de Linux-gebaseerde webcam om Windows SMB-netwerkshares te mounten en voerden vervolgens de Linux-encryptor vanaf de webcam uit. Hierdoor konden ze de netwerkshares via SMB versleutelen zonder dat de EDR-software dit detecteerde. Omdat het apparaat niet werd gemonitord, was het beveiligingsteam van het slachtoffer zich niet bewust van de toename van Server Message Block (SMB)-verkeer vanaf de webcam naar de getroffen server. Hierdoor konden de aanvallers bestanden op het netwerk van het slachtoffer versleutelen.

Beperkingen van EDR en risico’s van IoT-apparaten

Hoewel EDR een belangrijke beveiligingslaag biedt, laat deze zaak zien dat het geen allesomvattende oplossing is. Organisaties moeten niet uitsluitend op EDR vertrouwen om aanvallen te stoppen. Daarnaast worden IoT-apparaten, zoals camera’s, printers en labelprinters, vaak minder goed gemonitord en onderhouden dan computers, terwijl ze wel een aanzienlijk risico vormen. Daarom is het cruciaal om dergelijke apparaten te isoleren van kritieke netwerken, zoals productieomgevingen en werkstations.

Bovendien moeten alle apparaten, inclusief IoT-apparaten, regelmatig firmware-updates ontvangen om bekende kwetsbaarheden te patchen en misbruik door cybercriminelen te voorkomen.